L’autenticazione dell’Email è una componente molto importante del processo di trasmissione di un messaggio. Per migliorare il successo di una campagna, raccomandiamo di autenticare la tua email utilizzando sia DKIM e SPF (anche se potresti sceglierne uno solo dei due).

Ci sono buone ragioni per utilizzare questi protocolli:

- Aumenta la tua reputazione di sender: ogni email sender ha una sua reputazione generata dagli ISP, molti provider email utilizzando proprio l’autenticazione per tracciare la reputazione di chi spedisce un’email.

- Diminuisci la possibilità di finire nella cartella spam: ogni giorno gli standard email evolvono per contrastare il fenomeno delle mail indesiderate. Il proprietario di un dominio può fornire una lista di fonti email che sono legittimate a spedire per suo conto: molti ISP utilizzano anche queste forme di autenticazione.

mail-tester.com è un tool gratuito, disponibile online, che fornisce un punteggio di qualità e uno spam score analizzando il codice di un messaggio. Unitamente al punteggio, vengono forniti consigli per migliorare la deliverability dell’email.

I metodi per autenticare l’email sono diversi, in questo articolo ne tratteremo due:

- DKIM (DomainKeys Identified Mail) http://www.dkim.org

- SPF (Sender Policy Framework) http://www.openspf.org

SPF

L’SPF (Sender Policy Framework) è un record testuale inserito nei DNS TXT-domain records. Questo record contiene informazioni relative alla lista dei server che hanno il diritto di spedire un messaggio per conto di un certo dominio. Il server dal quale l’email è spedita può inoltre fornire una lista pubblica di mittenti approvati.

A titolo di esempio, il record SPF «example.com. TXT «v = spf1 + a + mx -~all» » indica che solo i server specificati nei record A e MX possono spedire messaggi per conto di example.com. Tutti i messaggi spediti da altri server devono essere eliminati (Fail).

E’ importante ricordare che l’SPF record è ereditato dai sottodomini: ogni dominio di terzo livello (o inferiore) necessita di proprie entry.

Infine, SPF controlla esclusivamente HELO e il campo MAIL FROM.

Come funziona l’SPF?

Esempio di un record DNS SPF:

v=spf1 a mx ip4:xxx.xxx.xxx.xxx ~all

Assicurati di sostituire xxx.xxx.xxx.xxx con l’indirizzo ip del tuo server.

Ogni provider di hosting professionale dovrebbe avere una guida per creare questa istruzione, in tutti gli altri casi, potete seguire alle istruzioni generiche che seguono.

Per aggiungere il record ai DNS occorre accedere al pannello di controllo del proprio hosting, quindi navigare fino alla sezione di gestione record DNS, generalmente all’interno della sezione dedicata al controllo del dominio. A questo punto, è possibile creare un nuovo record TXT secondo la struttura dell’esempio. Ecco, è tutto!

DKIM

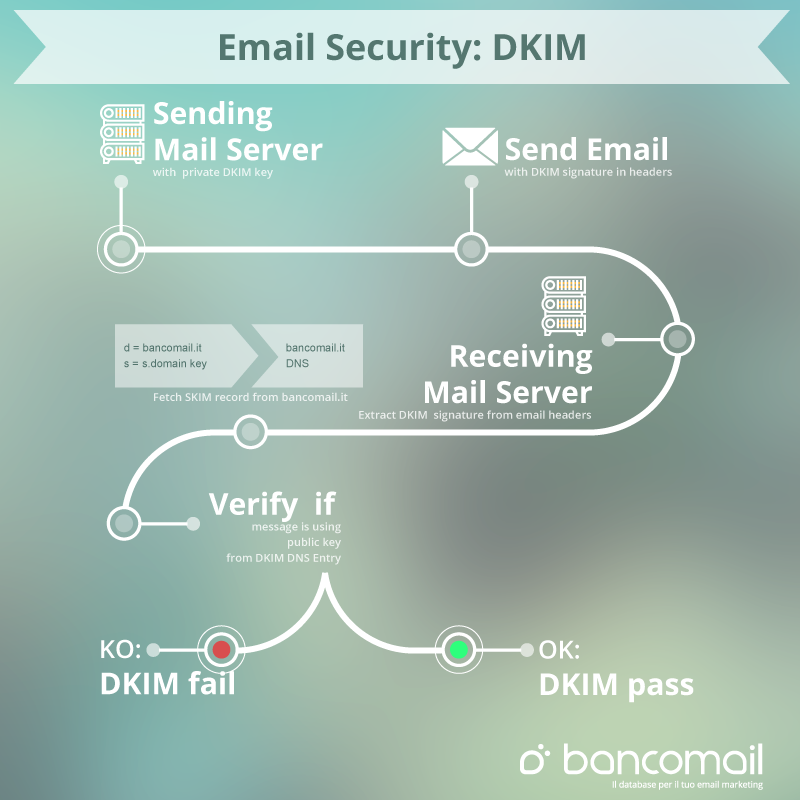

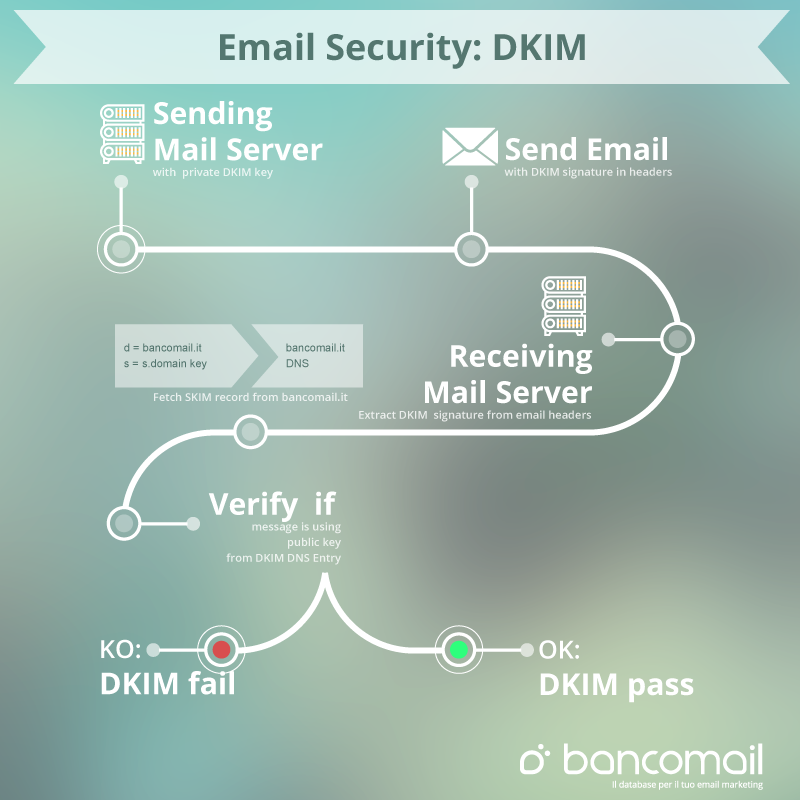

DomainKeys Identified Mail è un metodo per l’autenticazione Email usato per assicurarsi che l’email non sia stata modificata durante il suo viaggio dal mittente al destinatario.

La tecnologia DKIM combina diversi metodi antiphishing e antispam per migliorare la qualità della classificazione e identificazione dei mittenti leggittimati. Al contrario dei tradizionali indirizzi IP, per determinare il messaggio, DKIM aggiunge una firma digitale associata al dominio dell’organizzazione. Il testo è automaticamente verificato alla ricezione. Per determinare la reputazione del mittente invece il controllo è basato su white list e black list.

Il proprietario di un dominio genera una coppia di chiavi pubbliche e private che saranno usato per firmare i messaggi da quel determinato dominio. La chiave pubblica viene inserita nella porzione DNS del dominio come record TXT. La chiave privata è conservata nel server email ed è usata per le mail in uscita dal dominio.

Come funziona DKIM?

Esempio di un record DNS DKIM:

Abbiamo creato chiavi di esempio per il dominio example.com utilizzando il tool Dkimcore (dkimcore.org/tools/keys.html), un sito che consente di creare la coppia di chiavi pubblica e privata per il proprio nome di dominio.

Host name: default._domainkey.example.com

La chiave pubblica:

1470929715.example._domainkey.example.com. IN TXT ( "v=DKIM1;t=s;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDHuFmdB8fL6JR9MNImx9GicEeu" "Amv+/mBQlgDpHH+z9ELykiwdG/DvNBSgUXv3M4b0PrHgZsa69aUGAxK/Ejdu6XCu" "kt17ikt2I0GnGhkngaDhpgPJab0NwiF5vsOciQ+PkPhOiLUa4urHOhyO7RuYDECV" "5hVrp82ULlcgAUgMBwIDAQAB")

Normalmente la maggior parte dei servizi di invio email, generano chiavi autonomamente, in questi casi occorre semplicemente inserirli nel record DNS.

Ora sì, che le vostre Email saranno davvero al sicuro!

Conviene acquistare un Database per l’Email Marketing?

Conviene acquistare un Database per l’Email Marketing? Email Marketing e Open Rate: l’oggetto è una chiave d’analisi?

Email Marketing e Open Rate: l’oggetto è una chiave d’analisi? Email Marketing: Marketing Personas per raggiungere il Target

Email Marketing: Marketing Personas per raggiungere il Target